ÍNDICE DE LA ESTRATEGIA

- Lección 1: La Inteligencia de Campo en tus Manos

- Lección 2: Dossier 1 - Phoneinfoga: La Base de Datos Portátil

- Lección 3: Dossier 2 - Hacking de Redes Sociales y Registros Públicos

- Lección 4: Dossier 3 - Servicios de Geolocalización y Trazabilidad

- Lección 5: Dossier 4 - Herramientas Avanzadas y Correlación de Datos

- El Arsenal del Operativo Digital

- Análisis Comparativo: Herramientas OSINT para Números vs. Métodos Tradicionales

- Preguntas Frecuentes

- Sobre el Autor

- Tu Misión: Ejecuta, Comparte y Debate

Advertencia Ética: La siguiente técnica debe ser utilizada únicamente en entornos controlados y con autorización explícita. Su uso malintencionado es ilegal y puede tener consecuencias legales graves.

Lección 1: La Inteligencia de Campo en tus Manos

En el vasto océano de la información digital, los números de teléfono actúan como anclas, puntos de conexión que, a menudo, revelan mucho más de lo que aparentan. Como operativos digitales, nuestra misión es clara: transformar estos simples dígitos en inteligencia accionable. Este dossier te guiará a través de la extracción de información valiosa a partir de un número de teléfono, utilizando un conjunto selecto de herramientas OSINT (Open Source Intelligence). No se trata de espionaje, sino de la aplicación metódica de técnicas de investigación digital para obtener una comprensión profunda de la huella digital asociada a un número.

En esta guía definitiva, desmantelaremos 4 herramientas esenciales que te permitirán descubrir nombres asociados, ubicaciones aproximadas, registros en línea y mucho más. Prepárate para expandir tus capacidades de inteligencia de campo.

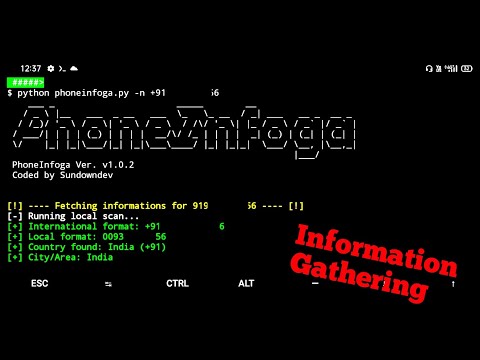

Lección 2: Dossier 1 - Phoneinfoga: La Base de Datos Portátil

Phoneinfoga es una herramienta de línea de comandos escrita en Python, diseñada para realizar inteligencia de fuentes abiertas sobre números de teléfono. Su fortaleza radica en su capacidad para consultar múltiples fuentes de datos, incluyendo bases de datos públicas, números de teléfono registrados, y hasta información de redes sociales si está vinculada. Es tu primer punto de entrada para obtener un perfil rápido y detallado.

Instalación y Configuración:

La instalación es directa. Asegúrate de tener Python 3 instalado en tu sistema operativo (Linux, macOS o incluso Windows a través de WSL).

1. Clona el repositorio:

git clone https://github.com/sundowndev/phoneinfoga

cd phoneinfoga2. Instala las dependencias:

pip install -r requirements.txt3. Descarga los datos necesarios para la herramienta:

python phoneinfoga.py --updateUso Básico y Comandos Clave:

Una vez instalado, puedes empezar a consultar números. El formato general es:

python phoneinfoga.py -n [NUMERO_DE_TELEFONO]Ejemplo de consulta:

python phoneinfoga.py -n +15551234567Resultados Esperados:

- Información del número: Tipo de número (móvil, fijo, VOIP), operador, país y región.

- Información de la línea: Posible proveedor de servicios.

- Información de la cuenta: Si el número está registrado en plataformas públicas o redes sociales (esto varía y depende de la configuración de privacidad del usuario).

- Posibles ubicaciones: Basado en datos de registro o geolocalización históricos.

Comandos Útiles:

--verbose: Muestra información más detallada.--scan-social-media: Intenta encontrar perfiles asociados en redes sociales.--list-providers: Lista los proveedores de servicios soportados.

Lección 3: Dossier 2 - Hacking de Redes Sociales y Registros Públicos

La información de un número de teléfono a menudo se filtra a través de perfiles de redes sociales o registros públicos. Si bien Phoneinfoga puede dar pistas, herramientas más especializadas pueden profundizar. Aquí, exploramos cómo abordar esta faceta.

Nombre del Propietario y Ubicación:

Si bien no existe una herramienta única que garantice la obtención del nombre y la ubicación exacta (por razones de privacidad), la correlación de datos es clave. Si Phoneinfoga te da una pista sobre redes sociales, puedes usar técnicas manuales o herramientas automatizadas para verificar.

Técnica: Búsqueda en Plataformas de Redes Sociales y Motores de Búsqueda

Introduce el número de teléfono en la barra de búsqueda de plataformas como Facebook, LinkedIn, o incluso en motores de búsqueda avanzados como Google (usando operadores como inurl:phone "número" o "número" "nombre asociado").

Herramientas de Terceros (con precaución):

Existen servicios en línea que prometen realizar esta tarea. Sin embargo, su fiabilidad varía enormemente y muchos pueden ser intentos de phishing o estafas. Si decides usar uno, investiga su reputación exhaustivamente. Un ejemplo de lo que podrías encontrar (y que requiere validación) son bases de datos de números asociados a empresas o servicios.

Registros Públicos y Bases de Datos:

En algunos países, ciertos registros de números de teléfono (especialmente los de empresas) son públicamente accesibles. La navegación por directorios en línea o bases de datos de empresas puede ser fructífera.

Lección 4: Dossier 3 - Servicios de Geolocalización y Trazabilidad

La geolocalización basada en un número de teléfono puede ser engañosa. La precisión depende de si el número está asociado a un servicio de geolocalización en tiempo real, a registros de la compañía telefónica, o a ubicaciones donde el número ha sido publicado o utilizado.

Servicios de SMS y Geolocalización:

Algunas herramientas o servicios permiten enviar un SMS a un número objetivo, y si el usuario acepta compartir su ubicación, se puede obtener una localización. Esto requiere la cooperación del objetivo o, en algunos casos, el uso de exploits (que están fuera del alcance de OSINT ético).

Análisis de Metadatos y Registros Web:

Si el número de teléfono ha sido utilizado para registrarse en sitios web, foros o servicios en línea, la información de registro (a veces incluyendo la dirección IP asociada en el momento del registro) podría estar disponible, aunque raramente de forma pública. Herramientas dedicadas a la búsqueda de exposiciones de datos pueden ser útiles, pero siempre operando dentro de los límites de la legalidad.

Lección 5: Dossier 4 - Herramientas Avanzadas y Correlación de Datos

La verdadera potencia de OSINT reside en la correlación. Una vez que has recopilado fragmentos de información de múltiples fuentes, el siguiente paso es unirlos para construir una imagen coherente.

Plataformas Integradas de OSINT:

Existen plataformas comerciales y de código abierto que integran la funcionalidad de múltiples herramientas. Estas plataformas automatizan la consulta a diversas bases de datos y APIs para presentar un perfil unificado. Si bien algunas herramientas gratuitas pueden ofrecer funcionalidades similares de forma modular, las plataformas integradas ahorran tiempo y esfuerzo para operativos que manejan un gran volumen de investigaciones.

Técnicas de Correlación y Verificación:

Una vez que tienes varios datos (nombre, posible ubicación, redes sociales asociadas), el siguiente paso es verificar la consistencia de la información. ¿Coinciden los detalles de los perfiles de redes sociales con la información del número? ¿La ubicación inferida es plausible?

Ejemplo de Correlación:

- Se usa Phoneinfoga y se obtiene un posible nombre y una cuenta de Twitter.

- Se busca el nombre en Twitter y se encuentra un perfil.

- Se intenta verificar si el número de teléfono asociado a ese perfil (si es público) coincide con el número original.

- Se buscan otras cuentas de redes sociales con el mismo nombre de usuario o correo electrónico asociado para construir un perfil más amplio.

La clave es la paciencia y la metodología. Cada dato, por pequeño que sea, puede ser el eslabón que complete la cadena de inteligencia.

El Arsenal del Operativo Digital

Para dominar el arte de OSINT, un operativo necesita las herramientas adecuadas y el conocimiento para usarlas. Aquí te presento recursos que te ayudarán a refinar tus habilidades:

- Phoneinfoga: Repositorio Oficial - La herramienta fundamental para empezar.

- Plataformas de Cursos:

- Mi Academia - Formación continua.

- Curso Avanzado de OSINT en Udemy - Profundiza tus conocimientos.

- Cheatsheets y Apuntes: Apuntes de Hacking (gratuitos) - Referencia rápida y esencial.

- Comunidad y Tutoriales: Canales como el de afsh4ck en YouTube ofrecen demostraciones prácticas y actualizaciones.

Análisis Comparativo: Herramientas OSINT para Números vs. Métodos Tradicionales

En comparación con los métodos tradicionales de investigación, las herramientas OSINT para números de teléfono ofrecen una eficiencia y un alcance sin precedentes. Los métodos tradicionales (como la consulta manual de directorios telefónicos o la búsqueda en bases de datos públicas físicas) son lentos, costosos y a menudo incompletos en la era digital.

| Característica | Herramientas OSINT (Ej: Phoneinfoga) | Métodos Tradicionales |

|---|---|---|

| Velocidad | Instantánea a minutos. | Días a semanas. |

| Alcance de Datos | Global, acceso a registros digitales, redes sociales, bases de datos en línea. | Local, limitado a registros físicos disponibles y bases de datos offline. |

| Costo | Mayormente gratuito o de bajo costo (licencias de herramientas premium). | Potencialmente alto (suscripciones a bases de datos, honorarios de investigadores). |

| Automatización | Alta, permite procesar grandes volúmenes de datos. | Muy baja, requiere intervención manual constante. |

| Precisión de Ubicación | Variable; puede basarse en registros de registro, IP o datos de geolocalización si están disponibles. | Generalmente más precisa si se basa en registros de línea fija, pero obsoleta para móviles. |

| Riesgos de Privacidad | Requiere manejo ético y legal; riesgo de exposición de datos sensibles. | Menor riesgo digital, pero aún sujeto a leyes de privacidad. |

Si bien las herramientas automatizadas son poderosas, la habilidad del operativo para interpretar, verificar y correlacionar los datos sigue siendo crucial. La tecnología es un amplificador, no un sustituto del pensamiento crítico.

Preguntas Frecuentes

¿Es legal usar estas herramientas para obtener información de un número de teléfono?

El uso de herramientas OSINT es legal siempre que la información obtenida sea de fuentes de acceso público y se utilice para fines legítimos, como investigación de seguridad, verificación de identidad en contextos controlados, o análisis de riesgos. El acceso no autorizado a información privada o el uso para acoso, fraude o cualquier actividad malintencionada es ilegal y perjudicial. Siempre opera dentro de los marcos legales y éticos.

¿Puedo obtener la ubicación GPS exacta de alguien solo con su número de teléfono?

En general, no. OSINT se basa en información disponible públicamente. Obtener una ubicación GPS en tiempo real requiere acceso a servicios de localización del dispositivo, lo cual va más allá del alcance de OSINT ético y típicamente involucra consentimiento o métodos clandestinos.

¿Qué hago si una herramienta no me devuelve ningún resultado?

Si una herramienta no devuelve información, puede significar que el número no está asociado a datos públicos en las fuentes que la herramienta consulta, o que el número es muy nuevo, privado o de uso limitado. Intenta usar una combinación de herramientas y técnicas, y considera si el número podría estar asociado a servicios de VoIP o números desechables, que son más difíciles de rastrear.

¿Cómo protejo mi propia información si he usado mi número en línea?

Revisa la configuración de privacidad en todas tus cuentas de redes sociales y servicios en línea. Elimina tu número de teléfono de perfiles públicos siempre que sea posible. Considera usar números de teléfono desechables o servicios de reenvío para registros en línea donde la privacidad es una preocupación.

Sobre el Autor

Soy "The Cha0smagick", un ingeniero de sistemas y hacker ético con años de experiencia en la ciberseguridad defensiva y ofensiva. Dedico mi tiempo a desentrañar las complejidades de la tecnología y a compartir ese conocimiento a través de análisis técnicos profundos y guías prácticas. En Sectemple, mi objetivo es proporcionarte los dossiers y las herramientas necesarias para navegar y asegurar el panorama digital.

Tu Misión: Ejecuta, Comparte y Debate

Tu Misión: Ejecuta, Comparte y Debate

Este dossier te ha equipado con el conocimiento para iniciar tus propias investigaciones de OSINT con números de teléfono. La teoría es solo el punto de partida; la maestría se alcanza a través de la práctica.

El Conocimiento es una Herramienta. Usa este Blueprint.

- Ejecuta: Descarga e instala Phoneinfoga. Practica con números públicos (de empresas, de contacto en sitios web) para familiarizarte con sus capacidades.

- Comparte: Si este análisis te ha resultado valioso y crees que puede ayudar a otros operativos digitales, compártelo en tu red profesional. Ayuda a otros a mejorar sus defensas y capacidades de inteligencia.

- Debate: ¿Qué otras herramientas OSINT para números de teléfono consideras esenciales? ¿Has encontrado alguna técnica particularmente efectiva? Comparte tus hallazgos y preguntas en la sección de comentarios. Un buen debriefing enriquece a toda la comunidad.

Debriefing de la Misión

Tu próxima misión es aplicar lo aprendido. El mundo digital está lleno de pistas esperando ser descubiertas. ¡Adelante, operativo!

Trade on Binance: Sign up for Binance today!